Firewall cho doanh nghiệp: chọn đúng, triển khai chuẩn, an toàn cao

Firewall cho doanh nghiệp không chỉ là “chặn – mở port” như cách hiểu cũ. Trong bối cảnh rủi ro tấn công, ransomware, phishing, lộ dữ liệu… firewall hiện đại thường đóng vai trò điểm kiểm soát trung tâm: phân vùng mạng, áp chính sách truy cập tối thiểu, kiểm soát ứng dụng, lọc web, IPS/IDS, và tích hợp giám sát sự kiện.

Bài viết này giúp bạn đi từ A–Z: hiểu đúng các loại Firewall cho doanh nghiệp, khi nào cần NGFW/UTM/WAF, cách thiết kế phân đoạn mạng/DMZ, checklist triển khai – vận hành – audit, và các lỗi thường gặp khiến “mua firewall xịn nhưng vẫn toang”.

1. Firewall cho doanh nghiệp là gì và bảo vệ được những gì?

Firewall cho doanh nghiệp là giải pháp bảo mật mạng được triển khai tại điểm giao giữa Internet và hệ thống nội bộ (và/hoặc giữa các phân vùng mạng nội bộ), có nhiệm vụ kiểm soát, cho phép hoặc chặn lưu lượng truy cập dựa trên các chính sách bảo mật đã được định nghĩa sẵn. Không giống như firewall cá nhân trên máy tính, firewall cho doanh nghiệp hoạt động ở quy mô hạ tầng, bảo vệ toàn bộ hệ thống người dùng, máy chủ, ứng dụng và dữ liệu của tổ chức.

Thay vì cho phép mọi kết nối đi xuyên qua hạ tầng mạng một cách “tự do”, Firewall cho doanh nghiệp đóng vai trò như một cổng kiểm soát trung tâm, quyết định:

- Ai được phép truy cập vào hệ thống?

- Truy cập vào tài nguyên nào (server, ứng dụng, dịch vụ)?

- Truy cập bằng giao thức gì, trong khung thời gian nào?

- Lưu lượng nào cần bị chặn, ghi log, cảnh báo hoặc phân tích sâu?

Firewall cho doanh nghiệp không chỉ bảo vệ “biên mạng” (giữa Internet và hệ thống nội bộ), mà còn tham gia bảo vệ nội bộ (east-west traffic) giữa các phân vùng mạng. Điều này đặc biệt quan trọng vì phần lớn các sự cố rò rỉ dữ liệu không đến từ hacker tấn công trực tiếp từ Internet, mà đến từ việc một máy trạm bị nhiễm mã độc rồi lan ngang trong mạng nội bộ.

Một hệ thống Firewall cho doanh nghiệp được triển khai đúng chuẩn có thể bảo vệ:

- Hệ thống máy chủ và dữ liệu lõi: ERP, kế toán, CRM, file server, cơ sở dữ liệu.

- Hạ tầng người dùng: máy tính nhân viên, Wi-Fi nội bộ, VPN từ xa.

- Thiết bị IoT/Camera/thiết bị văn phòng thông minh: vốn rất dễ bị khai thác nếu không phân đoạn mạng.

- Các dịch vụ public: website, mail server, cổng VPN, portal cho đối tác/khách hàng.

Nói ngắn gọn, firewall cho doanh nghiệp giúp giảm bề mặt tấn công, ngăn truy cập trái phép, và giới hạn thiệt hại khi sự cố xảy ra – đây là 3 mục tiêu cốt lõi của mọi chiến lược bảo mật mạng.

2. Khi nào thật sự cần firewall cho doanh nghiệp?

Trên thực tế, gần như mọi doanh nghiệp có kết nối Internet đều cần Firewall cho doanh nghiệp, nhưng nhu cầu sẽ trở nên “bắt buộc” khi doanh nghiệp có một trong các yếu tố sau:

- Có nhiều người dùng truy cập Internet, nhiều phòng ban, nhiều thiết bị kết nối chung một hệ thống.

- Có dịch vụ public như website, email server, VPN cho nhân viên làm việc từ xa, hệ thống ERP truy cập từ bên ngoài.

- Lưu trữ dữ liệu quan trọng: thông tin khách hàng, tài chính, hợp đồng, dữ liệu nội bộ.

- Có hệ thống camera, thiết bị IoT, nhà máy, kho vận cần tách biệt IT và OT.

- Có nhiều chi nhánh cần kết nối về trụ sở.

Nếu doanh nghiệp của bạn đang nằm trong các trường hợp trên, việc đầu tư firewall cho doanh nghiệp không còn là “nâng cấp hạ tầng”, mà là đầu tư cho sự an toàn và liên tục trong vận hành.

3. Các loại firewall phổ biến doanh nghiệp hay nhầm

3.1. Firewall truyền thống (stateful)

Firewall truyền thống kiểm soát lưu lượng dựa trên:

- IP nguồn/đích

- Cổng (port)

- Giao thức (TCP/UDP/ICMP)

- Trạng thái kết nối

Ưu điểm:

- Đơn giản, dễ cấu hình.

- Phù hợp cho hệ thống nhỏ, nhu cầu cơ bản.

Hạn chế:

- Không hiểu “ứng dụng” thực sự đang chạy phía sau cổng.

- Khó chống lại các mối đe doạ tinh vi (mã độc ẩn trong HTTPS, ứng dụng dùng port động, v.v.).

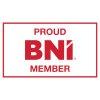

3.2. NGFW (Next-Generation Firewall)

NGFW là xu hướng phổ biến hiện nay cho firewall doanh nghiệp. Ngoài chức năng firewall truyền thống, NGFW còn có:

- Nhận diện ứng dụng (App Control).

- IPS/IDS phát hiện – ngăn chặn tấn công.

- Lọc URL theo danh tiếng và danh mục.

- Tích hợp threat intelligence từ hãng.

- Có thể kiểm soát theo user/group nếu tích hợp AD.

Ví dụ: tài liệu hướng dẫn và use-case của Cisco đề cập rõ việc lọc theo zone, IP, protocol/port, application, URL, user/group và áp policy intrusion/malware trong access control.

NGFW phù hợp với doanh nghiệp có:

- Nhiều người dùng.

- Nhiều ứng dụng nghiệp vụ.

- Yêu cầu bảo mật cao hơn mức cơ bản.

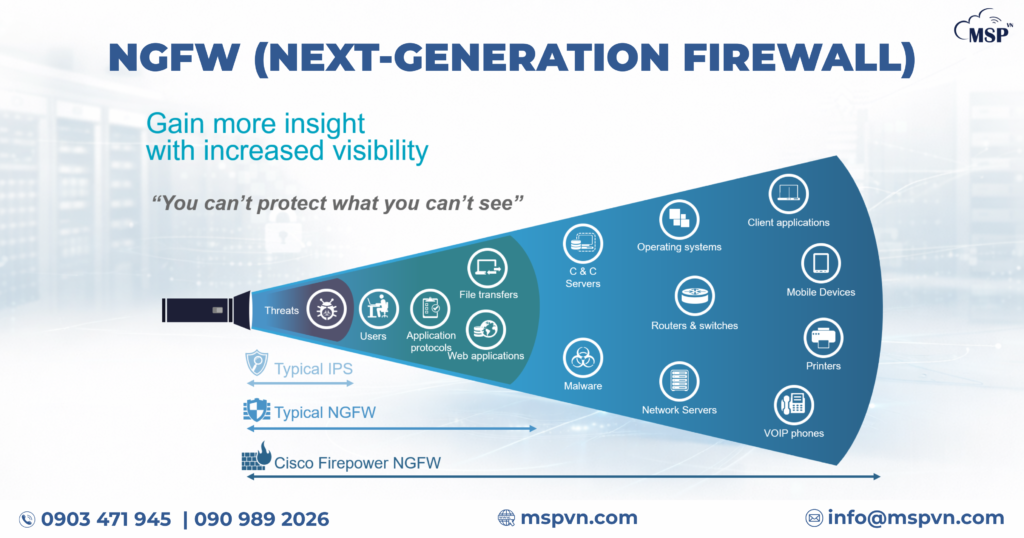

3.3. UTM (Unified Threat Management)

Firewall cho doanh nghiệp UTM thường được thiết kế cho doanh nghiệp vừa và nhỏ:

- Firewall

- IPS

- Antivirus gateway

- Web filtering

- VPN

Ưu điểm:

- “All-in-one”, dễ triển khai.

- Chi phí hợp lý.

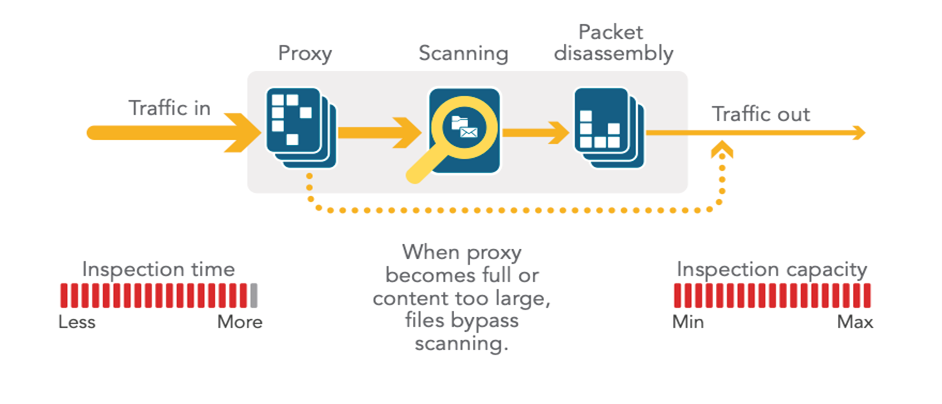

Lưu ý quan trọng:

- Hiệu năng thực tế giảm đáng kể khi bật đủ tính năng.

- Cần tính toán throughput thực khi bật IPS, SSL inspection.

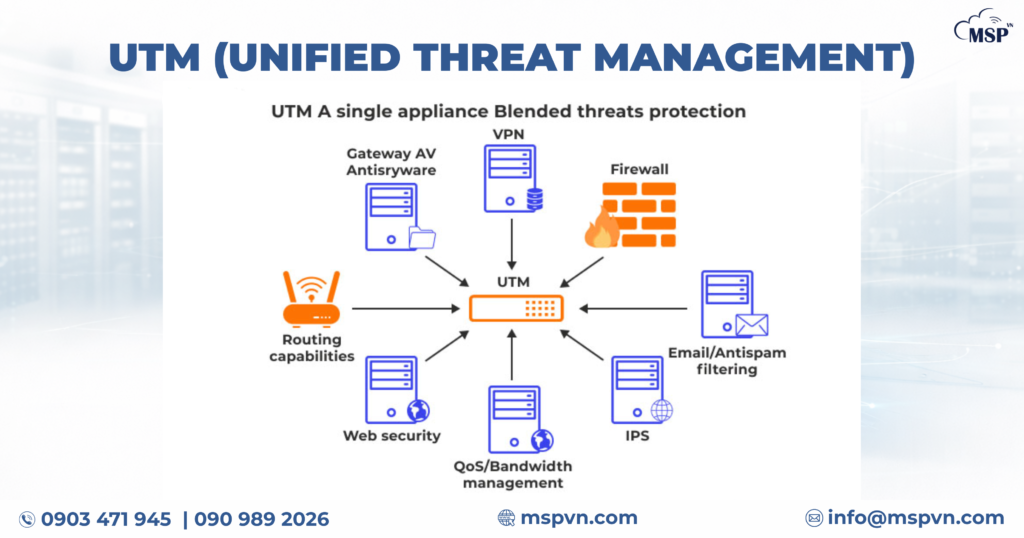

3.4. WAF (Web Application Firewall) – KHÔNG thay thế firewall mạng

- Bảo vệ tầng ứng dụng web (OWASP Top 10, injection, bot, rule-based…).

- Nếu doanh nghiệp có website/portal quan trọng: cân nhắc WAF bên cạnh NGFW (vai trò khác nhau). WAF không thay thế firewall mạng, mà chỉ bổ sung cho các hệ thống có website/portal quan trọng.

4. Thiết kế chuẩn: phân đoạn mạng và DMZ là “xương sống” của firewall

Nhiều doanh nghiệp mua Firewall cho doanh nghiệp xong vẫn bị sự cố vì mạng phẳng (flat network): mọi thứ chung VLAN, chung quyền truy cập. Khi 1 máy trạm nhiễm, mã độc lan thẳng vào server.

Phân đoạn mạng (segmentation) – làm đúng sẽ giảm thiệt hại rất mạnh

CISA mô tả segmentation giúp giới hạn truy cập tới thiết bị/dữ liệu/ứng dụng và hạn chế giao tiếp giữa các mạng, từ đó giảm “blast radius”.

Gợi ý mô hình VLAN/Zone phổ biến:

- User (PC/laptop)

- Server (AD, file, DB, ERP)

- Guest Wi-Fi

- IoT/Camera

- Management (switch/AP/controller)

- DMZ (web/mail gateway/reverse proxy/VPN portal)

- OT (nếu có)

Nguyên tắc policy:

- Deny all giữa các zone → chỉ mở luồng cần thiết (least privilege).

- Luồng từ User → Server phải “tối thiểu theo ứng dụng” (ví dụ: chỉ SMB/LDAP/RDP theo nhóm máy/quyền).

- Guest/IoT tuyệt đối hạn chế vào Server/Management.

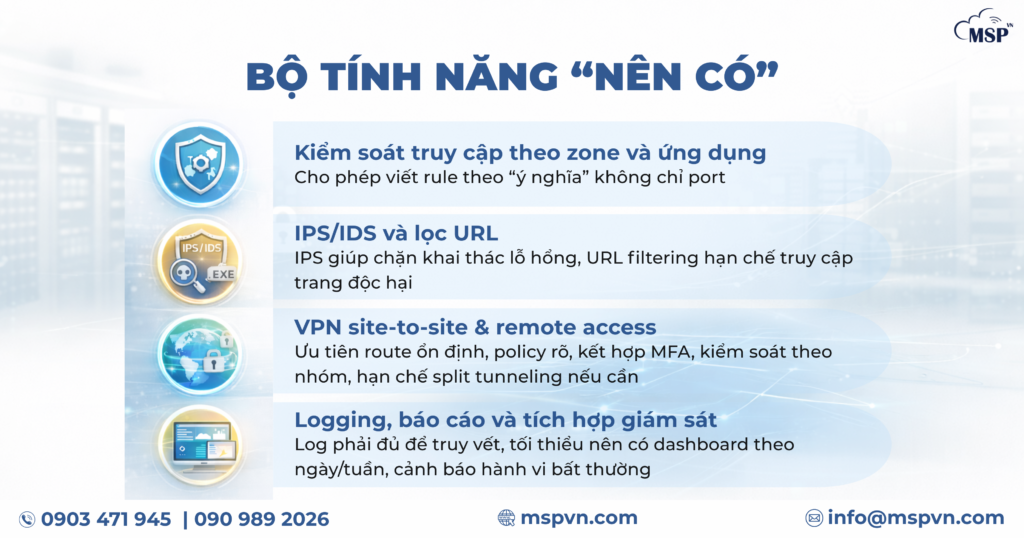

5. Bộ tính năng “nên có” trong firewall cho doanh nghiệp

5.1. Kiểm soát truy cập theo zone và ứng dụng

Cho phép bạn viết rule theo “ý nghĩa” (kế toán dùng ERP, phòng lab dùng thiết bị A…), không chỉ port.

5.2. IPS/IDS và lọc URL

- IPS giúp chặn khai thác lỗ hổng.

- URL filtering hạn chế truy cập trang độc hại/không phù hợp. Tài liệu của Cisco có phần best practices cho URL filtering (category/reputation và xử lý thay đổi category).

5.3. VPN site-to-site & remote access

- Chi nhánh ↔ trụ sở: ưu tiên route ổn định, policy rõ.

- Remote access: kết hợp MFA, kiểm soát theo nhóm, hạn chế split tunneling nếu cần.

5.4. Logging, báo cáo và tích hợp giám sát

- Log phải đủ để truy vết: rule hit, blocked, threat, URL, user (nếu tích hợp identity).

- Tối thiểu nên có dashboard theo ngày/tuần, cảnh báo hành vi bất thường.

6. Cách chọn firewall cho doanh nghiệp theo quy mô

Việc chọn firewall cho doanh nghiệp không nên dựa vào “con số throughput to đùng” trên brochure, vì hiệu năng thực tế khi bật đủ tính năng bảo mật thường thấp hơn rất nhiều so với thông số marketing. Để tránh tình trạng “mua Firewall cho doanh nghiệp xịn nhưng dùng một thời gian là nghẽn”, doanh nghiệp cần đánh giá theo nhu cầu vận hành thực tế, số lượng người dùng, mô hình mạng và mức SLA mong muốn.

6.1. Xác định throughput “thật” khi bật đủ tính năng

Đây là yếu tố dễ bị hiểu sai nhất khi chọn firewall cho doanh nghiệp. Hầu hết hãng đều quảng cáo throughput rất cao (ví dụ 5–10 Gbps), nhưng đó thường là:

- Throughput L3/L4: chỉ bật firewall cơ bản (IP/port), không bật IPS, không giải mã SSL.

- Trong thực tế doanh nghiệp thường bật: IPS, lọc URL, antivirus gateway, thậm chí SSL inspection, khiến throughput thực giảm đáng kể (có thể chỉ còn 20–40% so với thông số lý thuyết).

Khi làm việc với vendor/MSP, bạn nên yêu cầu rõ các thông số sau (đúng với kịch bản sử dụng thực tế của doanh nghiệp):

- Threat/IPS throughput: băng thông khi bật IPS và các engine bảo mật chính.

- TLS/SSL inspection throughput: băng thông khi bật giải mã HTTPS (nếu doanh nghiệp cần kiểm soát nội dung web/app qua HTTPS).

- VPN throughput: thông lượng khi chạy VPN site-to-site hoặc remote access (quan trọng với doanh nghiệp nhiều chi nhánh hoặc nhân sự làm việc từ xa).

- Số phiên đồng thời (sessions): tổng số kết nối mà firewall có thể xử lý ổn định cùng lúc.

- CPS (Connections Per Second): số kết nối mới mỗi giây – ảnh hưởng lớn đến hệ thống có nhiều client, camera, IoT hoặc ứng dụng tạo kết nối ngắn hạn liên tục.

6.2. Xác định số lượng người dùng & mô hình mạng

Số lượng người dùng Firewall cho doanh nghiệp ảnh hưởng trực tiếp đến:

- Số kết nối đồng thời (sessions).

- Lưu lượng tổng.

- Mức độ phức tạp của policy (nhiều phòng ban, nhiều ứng dụng).

Bạn nên phân loại nhu cầu theo quy mô thực tế:

- 50 users: văn phòng nhỏ, ít server nội bộ, ít chi nhánh.

- 100–200 users: doanh nghiệp vừa, có server ERP, file server, VPN cho nhân viên.

- 300–500 users trở lên: nhiều phòng ban, nhiều ứng dụng nội bộ, lưu lượng east–west lớn, cần policy chặt chẽ hơn.

Ngoài số lượng user, cần xem mô hình mạng:

- 1 site hay đa chi nhánh?

→ Nếu nhiều chi nhánh, VPN site-to-site sẽ chiếm tài nguyên đáng kể trên firewall trung tâm. - Có nhiều camera/IoT không?

→ Camera, IoT tạo nhiều kết nối liên tục, làm tăng sessions và CPS. - Có phân đoạn VLAN/zone không?

→ Nếu có segmentation, firewall sẽ xử lý thêm traffic nội bộ (east–west), cần hiệu năng cao hơn so với mô hình “chỉ đặt ở biên mạng”.

6.3. Xác định “bề mặt dịch vụ public”

Bề mặt dịch vụ public (public attack surface) quyết định mức độ rủi ro và kiến trúc Firewall cho doanh nghiệp:

- Doanh nghiệp chỉ dùng Internet outbound (nhân viên truy cập web, cloud):

→ Firewall tập trung kiểm soát truy cập, IPS, URL filtering, VPN. - Doanh nghiệp có dịch vụ public như:

- Website

- Mail server

- ERP/CRM truy cập từ Internet

- Portal cho đối tác/khách hàng

→ Cần thiết kế DMZ riêng, policy inbound chặt chẽ, và cân nhắc WAF/reverse proxy cho ứng dụng web.

Câu hỏi nên tự đặt ra:

- Có bao nhiêu dịch vụ public đang mở port ra Internet?

- Có cần bảo vệ ứng dụng web khỏi tấn công OWASP Top 10 không?

- Có cần tách web/mail/ERP ra DMZ để giảm rủi ro lan vào mạng nội bộ không?

6.4. Xác định mức SLA vận hành

Firewall cho doanh nghiệp không chỉ là bảo mật, mà còn ảnh hưởng trực tiếp đến khả năng hoạt động liên tục của hệ thống. Vì vậy, cần xác định rõ SLA ngay từ đầu:

- Hệ thống chỉ cần hoạt động giờ hành chính (8×5)

→ Có thể chấp nhận downtime ngắn khi bảo trì/nâng cấp. - Hệ thống cần hoạt động 24/7 (8×7, 24×7)

→ Nên triển khai HA (High Availability) với 2 firewall chạy dự phòng active-standby hoặc active-active.

Ngoài ra, cần xác định:

- Thời gian phản hồi sự cố mong muốn (MTTR).

- Có đội ngũ IT nội bộ hay thuê MSP vận hành?

- Có cần hợp đồng hỗ trợ 24/7 từ vendor/MSP không?

7. Quy trình triển khai chuẩn Firewall cho doanh nghiệp

7.1. Khảo sát & lập baseline cho Firewall cho doanh nghiệp

- Sơ đồ mạng hiện tại, VLAN/subnet, luồng ứng dụng (app flow).

- Tài sản quan trọng: server, data, hệ thống lõi.

7.2. Xây firewall policy “có thể quản trị”

NIST nhấn mạnh firewall policy nên định nghĩa cách xử lý inbound/outbound theo IP ranges, protocol, application… dựa trên risk analysis và nhu cầu lưu lượng hợp lệ.

Mẹo thực chiến:

- Nhóm rule theo zone (User→Server, User→Internet, Guest→Internet…)

- Gắn comment/owner/expiry date cho rule “tạm thời”

- Chuẩn hoá object: subnet, service, URL category

7.3. Triển khai theo giai đoạn (khuyến nghị)

- Chạy song song/monitor mode (nếu hỗ trợ) để học traffic

- Siết policy dần, ưu tiên bảo vệ server & management trước

- Bật IPS/URL filtering

- Bật SSL inspection có chọn lọc (nếu cần) – cân nhắc quyền riêng tư và hiệu năng

7.4. Kiểm thử & bàn giao

- Test ứng dụng quan trọng (ERP, mail, VPN, camera, VoIP…)

- Test failover (nếu HA)

- Bàn giao tài liệu: sơ đồ, rulebase export, tài khoản, quy trình change

8. Những lỗi phổ biến khiến Firewall cho doanh nghiệp “mất tác dụng”

- Any–Any rule (mở quá rộng) để “cho chạy cho nhanh”.

- Không phân đoạn VLAN/zone → firewall chỉ còn như router.

- Không quản lý thay đổi: mở rule xong quên đóng, không có owner.

- Log không lưu tập trung → sự cố xảy ra không truy được.

- Bật SSL inspection tràn lan → nghẽn, lỗi ứng dụng, người dùng tắt/bypass.

9. Checklist vận hành & audit định kỳ

- Review rule hàng tháng/quý: rule không hit, rule tạm, rule trùng.

- Kiểm tra firmware, signature IPS, URL category update.

- Diễn tập sự cố: ransomware/phishing, cô lập VLAN, chặn IoC/URL.

- Kiểm tra segmentation/DMZ: đúng nguyên tắc hạn chế giao tiếp giữa vùng (CISA nhấn mạnh DMZ và giới hạn luồng).

Kết luận

Để firewall cho doanh nghiệp phát huy đúng giá trị, bạn cần 3 thứ: chọn đúng loại (NGFW/UTM/WAF theo nhu cầu), thiết kế segmentation/DMZ chuẩn, và vận hành theo policy + audit định kỳ. Khi làm đúng, firewall không chỉ “chặn tấn công”, mà còn giúp doanh nghiệp ổn định vận hành, giảm sự cố lan rộng, và sẵn sàng mở rộng đa chi nhánh theo SLA.

Liên hệ tư vấn Giải pháp Firewall cho doanh nghiệp

👉 Liên hệ MSPVN ngay hôm nay để được tư vấn Giải pháp Firewall cho doanh nghiệp phù hợp với mô hình doanh nghiệp đa chi nhánh, kho bãi và ngân sách thực tế của bạn.

Hoặc điền form đăng ký nhận tư vấn: https://forms.gle/ZyGbdQqUAW5tucT5A

MSP – Make IT Easy

📌 95/6/1 Đường Lương Định Của, Khu Phố 3, Phường An Khánh, Thành phố Hồ Chí Minh, Việt Nam

📞 Hotline: 090 989 2026 | 0903 471 945 (Hỗ trợ 24/7)

📧 Email: info@mspvn.com

🌐 Website: https://www.mspvn.com

💬 Zalo OA: Công ty TNHH MSP