Bảo mật WiFi doanh nghiệp: 10 rủi ro phổ biến và cách phòng tránh

WiFi là một công nghệ mạng không dây cho phép các thiết bị như máy tính, điện thoại, máy in hoặc hệ thống IoT kết nối với Internet mà không cần sử dụng cáp vật lý. Thay vì truyền dữ liệu qua dây dẫn, WiFi sử dụng sóng vô tuyến để truyền tín hiệu giữa thiết bị và điểm phát sóng, thường được gọi là Access Point. Nhờ đặc điểm này, WiFi mang lại sự linh hoạt cao trong việc triển khai hệ thống mạng, đặc biệt trong môi trường doanh nghiệp hiện đại, nơi tính di động và khả năng mở rộng đóng vai trò rất quan trọng.

1. Tổng quan về Bảo mật WiFi doanh nghiệp

Bảo mật Wi-Fi là quá trình bảo vệ mạng không dây khỏi truy cập trái phép và đánh cắp dữ liệu, chủ yếu bằng cách sử dụng các giao thức mã hóa như WPA3, WPA2 hoặc WPA để mã hóa dữ liệu. Doanh nghiệp thực hiện bảo mật WiFi nhằm đảm bảo rằng chỉ những người dùng được ủy quyền mới có thể kết nối, bảo vệ quyền riêng tư và ngăn chặn các hoạt động độc hại trên mạng gia đình hoặc mạng công cộng.

Bảo mật WiFi không chỉ là xu thế ngắn hạn mà hiện đang trở thành yêu cầu bắt buộc của doanh nghiệp nếu muốn xây dựng hệ thống mạng vững mạnh, ổn định, an toàn, tránh xa khỏi các nguy cơ tấn công nguy hiểm.

2. 10 rủi ro bảo mật WiFi doanh nghiệp phổ biến

Trong môi trường doanh nghiệp, WiFi không chỉ là phương tiện kết nối mà còn là một trong những điểm dễ bị khai thác nhất nếu không được bảo mật đúng cách. Mỗi lỗ hổng trong hệ thống WiFi đều có thể trở thành cánh cửa để tin tặc xâm nhập, gây rò rỉ dữ liệu hoặc làm gián đoạn hoạt động kinh doanh. Dưới đây là 10 rủi ro bảo mật WiFi phổ biến, giúp doanh nghiệp có thể nhận diện và phòng tránh hiệu quả.

2.1 Rogue Access Point (AP trái phép)

Rogue Access Point là các điểm phát WiFi không được kiểm soát, có thể do nhân viên tự ý lắp đặt hoặc do kẻ tấn công đưa vào hệ thống. Trong nhiều trường hợp, nhân viên muốn tiện lợi nên cắm thêm router cá nhân vào mạng nội bộ mà không nhận thức được rủi ro. Điều này tạo ra một “cửa sau” không có lớp bảo mật, cho phép hacker truy cập vào hệ thống mà không cần vượt qua các kiểm soát chính thức.

Ngoài ra, kẻ tấn công cũng có thể đặt một thiết bị phát sóng gần văn phòng với mục đích dụ người dùng kết nối. Khi đã truy cập vào rogue AP, toàn bộ dữ liệu truyền tải có thể bị ghi lại hoặc can thiệp. Đây là một trong những rủi ro phổ biến nhất trong hệ thống WiFi doanh nghiệp, đặc biệt ở các môi trường không có cơ chế giám sát tập trung.

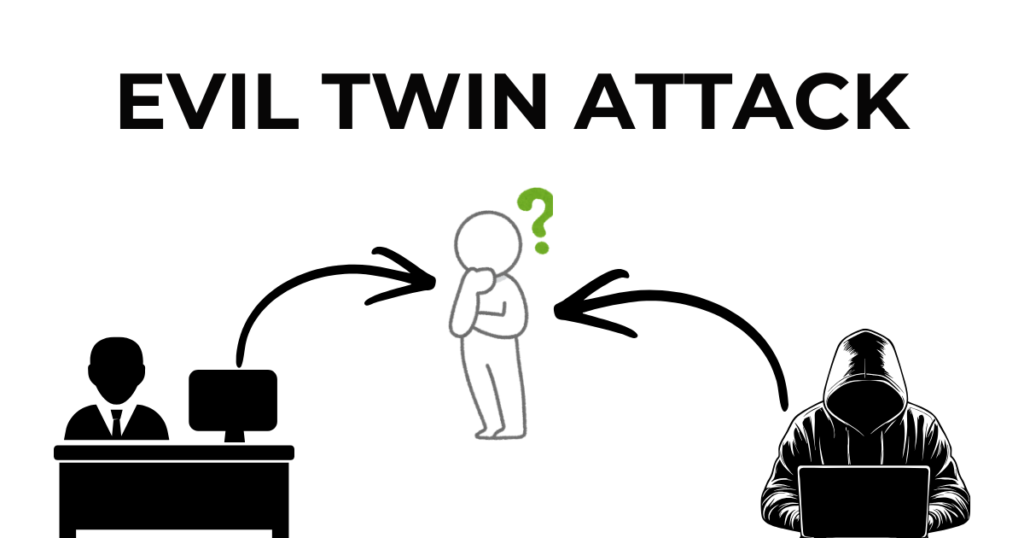

2.2 Evil Twin Attack (WiFi giả mạo)

Evil Twin là một dạng tấn công tinh vi, trong đó hacker tạo ra một mạng WiFi có tên giống hệt mạng chính thức của doanh nghiệp. Người dùng khi tìm kiếm WiFi sẽ rất khó phân biệt đâu là mạng thật, đặc biệt nếu tín hiệu của mạng giả mạnh hơn.

Khi kết nối vào mạng giả mạo, người dùng có thể bị yêu cầu nhập thông tin đăng nhập hoặc truy cập vào các trang web giả. Từ đó, hacker có thể thu thập mật khẩu, email hoặc các dữ liệu quan trọng khác. Đây là kiểu tấn công khai thác yếu tố con người, và thường xảy ra ở những nơi đông người hoặc không có xác thực mạnh.

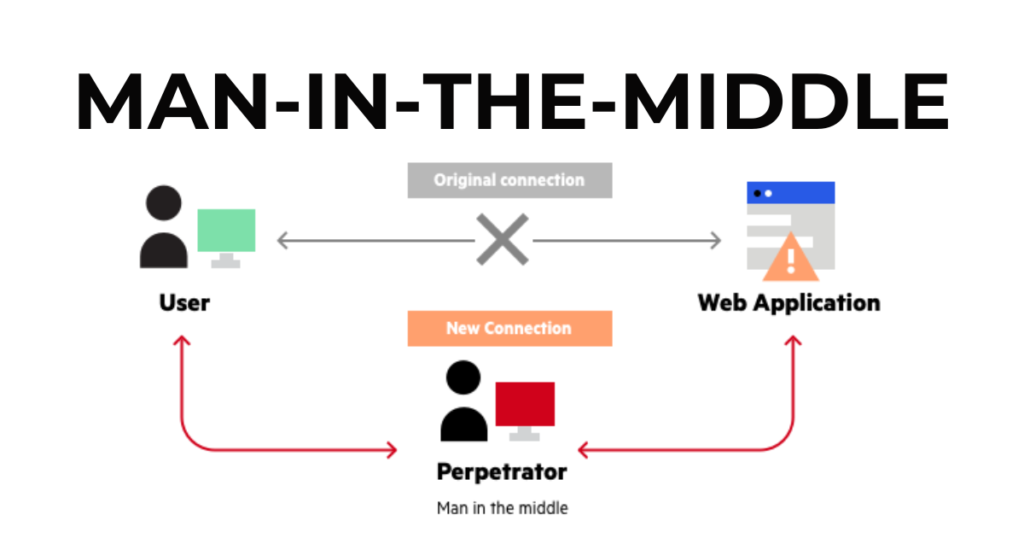

2.3 Man-in-the-Middle (MITM)

Man-in-the-Middle là hình thức tấn công mà trong đó kẻ xấu chen vào giữa quá trình trao đổi dữ liệu giữa người dùng và hệ thống. Trong môi trường WiFi, điều này có thể xảy ra khi kết nối không được mã hóa hoặc sử dụng chuẩn bảo mật yếu.

Khi thực hiện thành công, hacker có thể đọc nội dung dữ liệu, thay đổi thông tin hoặc chuyển hướng người dùng đến các trang độc hại. Những dữ liệu nhạy cảm như thông tin tài khoản, email hay dữ liệu nội bộ đều có thể bị khai thác. Đây là một trong những rủi ro nghiêm trọng nhất vì người dùng thường không nhận ra mình đang bị tấn công.

2.4 Mật khẩu WiFi yếu

Việc sử dụng mật khẩu WiFi đơn giản vẫn là một sai lầm phổ biến trong nhiều doanh nghiệp. Các mật khẩu dễ đoán như “12345678” hoặc “companywifi” có thể bị phá trong thời gian rất ngắn bằng các công cụ tự động.

Một khi hacker có được mật khẩu, họ có thể truy cập vào mạng như một người dùng hợp lệ. Điều này khiến việc phát hiện trở nên khó khăn hơn, đồng thời mở ra nhiều nguy cơ như đánh cắp dữ liệu, theo dõi hoạt động hoặc tấn công sâu vào hệ thống nội bộ.

2.5 Không phân tách mạng (VLAN)

Trong nhiều doanh nghiệp, tất cả thiết bị đều kết nối chung một mạng WiFi mà không có sự phân tách. Điều này đồng nghĩa với việc nếu một thiết bị bị xâm nhập, toàn bộ hệ thống có thể bị ảnh hưởng.

Ví dụ, một thiết bị của khách truy cập bị nhiễm mã độc có thể trở thành điểm xuất phát cho cuộc tấn công vào hệ thống nội bộ. Việc không phân tách mạng giữa nhân viên, khách và thiết bị IoT làm tăng đáng kể mức độ rủi ro và khiến việc kiểm soát trở nên khó khăn hơn.

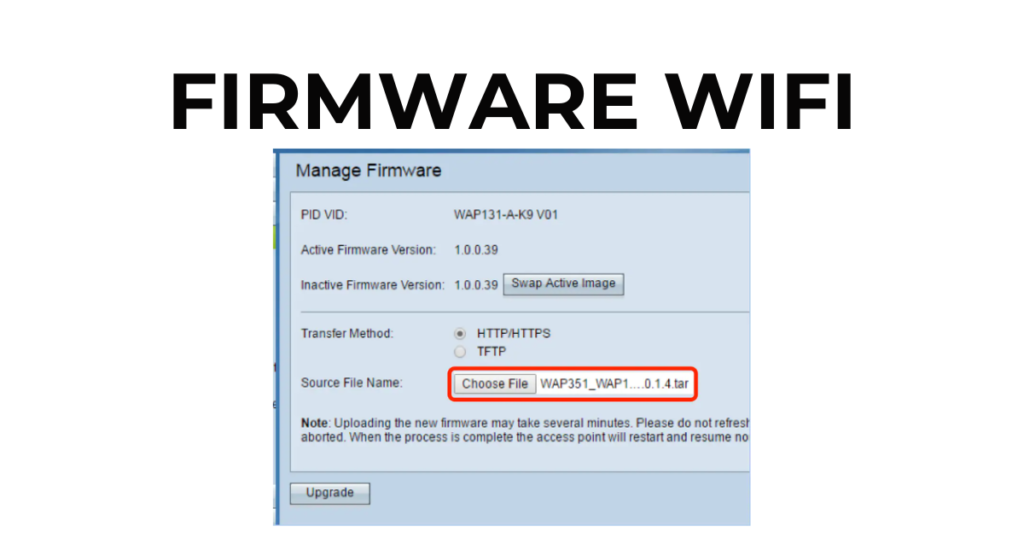

2.6 Không cập nhật firmware thiết bị WiFi

Các thiết bị WiFi như router và Access Point thường xuyên được nhà sản xuất cập nhật firmware để vá các lỗ hổng bảo mật. Tuy nhiên, nhiều doanh nghiệp lại bỏ qua việc này do thiếu thời gian hoặc không nhận thức được tầm quan trọng.

Hậu quả là hệ thống vẫn tồn tại những lỗ hổng đã được công khai, tạo điều kiện cho hacker khai thác. Trong nhiều trường hợp, các cuộc tấn công thành công không phải do kỹ thuật phức tạp mà chỉ đơn giản là tận dụng những điểm yếu chưa được vá.

2.7 Sử dụng chuẩn bảo mật cũ (WEP, WPA)

Các chuẩn bảo mật WiFi cũ như WEP hoặc WPA đã không còn an toàn trong bối cảnh hiện nay. Những chuẩn này có thể bị phá vỡ chỉ trong vài phút bằng các công cụ phổ biến trên Internet.

Nếu doanh nghiệp vẫn sử dụng các chuẩn bảo mật này, hệ thống WiFi gần như không có lớp bảo vệ thực sự. Điều này khiến dữ liệu truyền tải dễ dàng bị giải mã và khai thác bởi các đối tượng xấu.

2.8 Không kiểm soát truy cập người dùng

Một hệ thống WiFi không có cơ chế kiểm soát truy cập rõ ràng sẽ cho phép bất kỳ ai trong phạm vi phủ sóng kết nối vào mạng. Điều này đặc biệt nguy hiểm trong môi trường doanh nghiệp, nơi dữ liệu nội bộ cần được bảo vệ nghiêm ngặt.

Việc không xác thực người dùng hoặc không phân quyền truy cập khiến doanh nghiệp không thể biết ai đang sử dụng mạng của mình. Điều này không chỉ làm tăng nguy cơ tấn công mà còn gây khó khăn trong việc truy vết khi xảy ra sự cố.

2.9 Không giám sát hệ thống WiFi

Giám sát là yếu tố quan trọng trong việc đảm bảo an toàn cho hệ thống WiFi. Tuy nhiên, nhiều doanh nghiệp không triển khai các công cụ monitoring hoặc không theo dõi thường xuyên.

Khi không có giám sát, các dấu hiệu bất thường như lưu lượng tăng đột biến, thiết bị lạ kết nối hoặc hành vi truy cập bất thường sẽ không được phát hiện kịp thời. Điều này khiến các cuộc tấn công có thể diễn ra trong thời gian dài mà không bị phát hiện.

2.10 Thiết bị IoT không được bảo vệ

Các thiết bị IoT như camera, máy in, thiết bị chấm công thường có mức độ bảo mật thấp hơn so với máy tính hoặc server. Nhiều thiết bị sử dụng mật khẩu mặc định hoặc không được cập nhật phần mềm thường xuyên.

Khi những thiết bị này kết nối vào WiFi doanh nghiệp, chúng trở thành điểm yếu dễ bị khai thác. Hacker có thể chiếm quyền điều khiển thiết bị và sử dụng nó như một bước đệm để tấn công vào các hệ thống quan trọng hơn.

Những rủi ro trên cho thấy rằng WiFi doanh nghiệp không chỉ là một hệ thống kết nối mà còn là một phần quan trọng trong chiến lược bảo mật tổng thể. Việc nhận diện đúng các mối nguy là bước đầu tiên để xây dựng một hệ thống WiFi an toàn và ổn định.

3. 7 cách bảo mật WiFi doanh nghiệp hiệu quả

Sau khi nhận diện các rủi ro phổ biến, doanh nghiệp cần triển khai các biện pháp bảo mật WiFi một cách bài bản và có hệ thống. Việc bảo vệ WiFi không chỉ dừng lại ở việc đặt mật khẩu mạnh, mà còn liên quan đến kiến trúc mạng, kiểm soát truy cập và giám sát liên tục. Dưới đây là những phương pháp quan trọng giúp nâng cao mức độ an toàn cho hệ thống WiFi doanh nghiệp.

3.1 Sử dụng chuẩn bảo mật WPA3

Một trong những bước cơ bản nhưng quan trọng nhất là sử dụng chuẩn mã hóa hiện đại cho WiFi. WPA3 hiện là tiêu chuẩn bảo mật mới nhất, cung cấp khả năng mã hóa mạnh hơn và chống lại các cuộc tấn công dò mật khẩu hiệu quả hơn so với WPA2.

Việc nâng cấp lên WPA3 giúp bảo vệ dữ liệu truyền tải giữa thiết bị và hệ thống, ngay cả khi mật khẩu bị lộ. Ngoài ra, WPA3 còn cải thiện cơ chế xác thực, giúp giảm thiểu nguy cơ bị tấn công brute-force. Đối với doanh nghiệp, đây là nền tảng cần thiết để đảm bảo WiFi luôn được bảo vệ ở mức cơ bản.

3.2 Phân tách mạng bằng VLAN

Phân tách mạng là một trong những chiến lược quan trọng để giảm thiểu rủi ro trong hệ thống WiFi. Thay vì để tất cả thiết bị sử dụng chung một mạng, doanh nghiệp nên chia thành nhiều mạng riêng biệt như mạng nội bộ cho nhân viên, mạng dành cho khách và mạng cho thiết bị IoT.

Việc này giúp cô lập các khu vực rủi ro, hạn chế khả năng lây lan nếu xảy ra sự cố. Ví dụ, nếu một thiết bị của khách bị nhiễm mã độc, nó sẽ không thể truy cập vào hệ thống nội bộ. Phân tách mạng không chỉ tăng cường bảo mật mà còn giúp quản lý lưu lượng hiệu quả hơn.

3.3 Triển khai xác thực nâng cao (802.1X)

Thay vì sử dụng mật khẩu chung cho toàn bộ hệ thống WiFi, doanh nghiệp nên áp dụng cơ chế xác thực riêng cho từng người dùng. Chuẩn 802.1X cho phép kiểm soát truy cập dựa trên danh tính, thường kết hợp với hệ thống RADIUS để xác thực.

Với phương pháp này, mỗi nhân viên sẽ có tài khoản riêng để đăng nhập vào WiFi, giúp tăng cường kiểm soát và dễ dàng quản lý. Khi một nhân viên rời khỏi công ty, tài khoản có thể bị vô hiệu hóa ngay lập tức mà không ảnh hưởng đến toàn bộ hệ thống. Đây là một bước quan trọng trong việc xây dựng hệ thống WiFi an toàn ở cấp doanh nghiệp.

3.4 Sử dụng firewall và hệ thống bảo mật

Firewall đóng vai trò như một lớp bảo vệ giữa mạng nội bộ và các mối đe dọa từ bên ngoài. Khi được cấu hình đúng cách, firewall có thể kiểm soát lưu lượng truy cập, ngăn chặn các kết nối trái phép và phát hiện các hành vi đáng ngờ.

Bên cạnh đó, việc kết hợp với các hệ thống như IDS hoặc IPS sẽ giúp phát hiện và ngăn chặn các cuộc tấn công theo thời gian thực. Điều này đặc biệt quan trọng đối với WiFi doanh nghiệp, nơi dữ liệu luôn được truyền tải liên tục và có nhiều điểm truy cập khác nhau.

3.5 Giám sát hệ thống WiFi 24/7

Một hệ thống WiFi an toàn không thể thiếu khả năng giám sát liên tục. Việc triển khai các công cụ monitoring giúp doanh nghiệp theo dõi trạng thái mạng, phát hiện sớm các dấu hiệu bất thường và xử lý kịp thời.

Thông qua giám sát, đội ngũ IT có thể nhận biết các thiết bị lạ kết nối, lưu lượng tăng đột biến hoặc các hành vi truy cập bất thường. Điều này giúp giảm thiểu thời gian phản ứng khi xảy ra sự cố và hạn chế tối đa thiệt hại.

3.6 Cập nhật firmware định kỳ

Các thiết bị WiFi như router và Access Point cần được cập nhật firmware thường xuyên để đảm bảo an toàn. Mỗi bản cập nhật thường đi kèm với việc vá các lỗ hổng bảo mật đã được phát hiện.

Việc trì hoãn cập nhật có thể khiến hệ thống trở thành mục tiêu dễ dàng cho hacker. Do đó, doanh nghiệp nên xây dựng quy trình kiểm tra và cập nhật định kỳ, đảm bảo tất cả thiết bị luôn ở trạng thái an toàn nhất.

3.7 Áp dụng mô hình Zero Trust

Zero Trust là một mô hình bảo mật hiện đại với nguyên tắc “không tin tưởng mặc định bất kỳ thiết bị hay người dùng nào”. Trong hệ thống WiFi, điều này có nghĩa là mọi truy cập đều phải được xác thực và kiểm tra trước khi được phép kết nối.

Việc áp dụng Zero Trust giúp giảm thiểu rủi ro từ cả bên ngoài lẫn bên trong doanh nghiệp. Ngay cả khi một thiết bị đã kết nối vào WiFi, nó vẫn phải tuân thủ các chính sách bảo mật nghiêm ngặt. Đây là xu hướng bảo mật đang được nhiều doanh nghiệp lớn áp dụng để bảo vệ hệ thống mạng của mình.

Những giải pháp trên không chỉ giúp bảo vệ WiFi khỏi các mối đe dọa hiện tại mà còn tạo nền tảng vững chắc cho sự phát triển lâu dài của hệ thống. Khi được triển khai đồng bộ, chúng sẽ giúp doanh nghiệp xây dựng một môi trường kết nối an toàn, ổn định và đáng tin cậy.